Массивная кибератака «Петя» достигла 64 стран

29.06.2017 63

На этот раз, пока, нет "выключателя" вируса.

Исследователи безопасности заявили, что новая кибератака «Петя», охватывающая весь мир, может быть хуже, чем атака WannaCry в мае, и, возможно, ее будет сложно остановить.

Впервые Украина сообщила, что кибератака ударила по национальному банку, аэропорту и правительственным ведомствам. А после Украины, российская нефтяная компания, гигантская компания WPP и голландская логистическая фирма Maersk начали сообщать о своих проблемах.

Microsoft сообщила в обновлении безопасности, что атака достигла 64 стран, включая Россию, Бразилию и США.

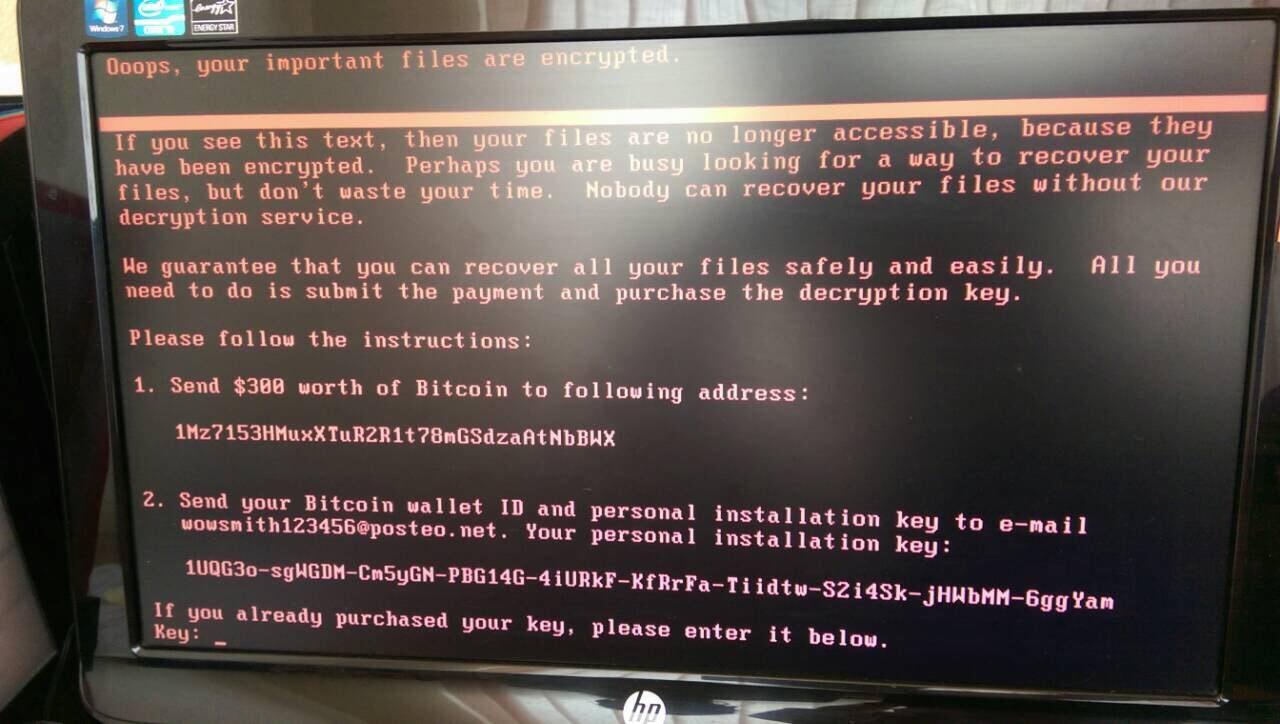

Атака нацелена на ПК с ОС Windows и принимает форму выкупа, шифрует файлы пользователей и требует оплаты в обмен на дешифрование. В этом случае хакеры запрашивают биткойн стоимостью $300.

Но вирус не шифрует, а уничтожает информацию - после чего восстановлению не подлежит. Так и было задумано, поэтому платить смысла нет.

До сих пор было зарегистрировано 36 платежей в Bitcoin на адрес "Петька" на общую сумму £ 7064 ($ 9000).

Исследователь по безопасности Кевин Бомон указал на различие с атакой WannaCry. У хакеров, стоящих за вспышкой Петя, был бюджет развития. И уточнил, что, вероятно, последствия будут хуже.

Некоторые люди обвиняют украинское программное обеспечение под названием MeDoc. Несколько охранных фирм и исследователей сказали, что одна из причин быстрого распространения связано с популярной бухгалтерской программой в Украине, под названием MeDoc. Это объясняет, почему первые жертвы были в Украине и России.

Компания отрицала случайное участие в атаке на своей странице в Facebook, но Microsoft, охранная фирма Talos и собственный национальный отдел кибербезопасности Украины возлагали вину на программное обеспечение.

Microsoft написала: «Хотя этот вектор был подробно рассмотрен новостями и исследователями безопасности, включая собственную киберполицию Украины, были только косвенные доказательства этого вектора. У Microsoft теперь есть доказательства того, что несколько активных инфекций выкупа первоначально начались с законных MeDoc ".

MalwareTech, британский исследователь по безопасности, который остановил распространение WannaCry, добавил, что, вероятно, MeDoc был взломан. Затем распространилось вредоносное ПО на компьютеры, где использовалась его бухгалтерская служба.

Он добавил, что, в отличие от WannaCry, не было «kill switch» - это решение, которое остановило бы вредоносное ПО.

MalwareTech писал: «Хотя некоторые компании заявили, что нашли переключатель «kill», это не более чем PR, так как «kill-kill» активируется только путем изменения файлов в собственной системе (что может быть сделано для остановки большинства вредоносных программ) И не выполнимо удаленно, как WannaCry.

Что такое Петя?

Исследователи по-прежнему анализируют образцы вредоносного кода и спорят о происхождении.

Существует некоторый консенсус относительно этого вируса:

- Вредоносная программа сложнее, чем WannaCry.

- Используется программный эксплоит, который, как сообщается, разработан Агентством национальной безопасности, называется EternalBlue. Это разрешает использовать уязвимость Windows, для распространения между машинами.

- Используется подобный недостаток Windows для EternalBlue под названием EternalRomance.

- Используется инструмент взлома, известный как Mimikatz, для извлечения паролей с других компьютеров в той же сети, а затем заражает машины, не уязвимые для недостатков ExternalBlue или EternalRomance.

- Также распространяется с использованием MeDoc.

- В отличие от WannaCry, программное обеспечение предназначено для распространения на ПК в сети, а не в Интернете.

- Но комбинированные методы заражения могут объяснить, как вредоносное ПО распространяется так быстро.

Исследователи первоначально предположили, что это вредоносная вспышка была деформацией вымогателей Пети, который возник в прошлом году. Но некоторые из них теперь не согласны, говоря, что есть больше различий в коде, чем сходства в дублировании вредоносного ПО «НеПетя».

Вот одна вещь, которую советуют эксперты: "Не платите выкуп, если ваши файлы зашифрованы".

Связаться с нами

Согласие на обработку персональных данных

Настоящим свободно, своей волей и в своем интересе даю согласие ООО "Чини Таун Рус» (далее – Администрация сайта) на автоматизированную и неавтоматизированную обработку моих персональных данных (далее - ПДн) , таких как: фамилия, имя, отчество; источник захода на сайт http://chini-taun.ru/ (далее – Сайт) и все его поддомены, и информация поискового или рекламного запроса; адрес, для целей предоставления персонализированных функций Сайта, исполнения договоров, направления уведомлений, запросов и информации, касающихся использования Сайта, а также обработки запросов и заявок. Также даю свое согласие на предоставление Администрацией сайта моих ПДн третьим лицам – партнерам Администрации сайта. Администрация сайта вправе осуществлять обработку моих ПДн.Во всем остальном, что не предусмотрено настоящим Согласием, Стороны руководствуются Политикой конфиденциальности и законодательством РФ. В случае противоречия условий настоящего Согласия условиям Политики конфиденциальности подлежат применению условия Политики конфиденциальности.